서브네팅 이어서 조금 더 ..

VLSM ( Variable Length Subnet Mask ) : 서브넷을 가변적으로 알맞게 계속 주소를 만들어주는 방법

60개 , 30개 , 10개 ...

예제

201.102.1.0/24 네트워크를 1팀 120개, 2팀 60개, 3팀, 4팀은 20개씩 네트워크로 VLSM 서브네팅을 해보세요.

각 팀별로 네트워크주소/prefix 방식으로 표기

1팀 : 201.102.1.0/25

2팀 : 201.102.1.128/26

3팀 : 201.102.1.192/27

4팀 : 201.102.1.224/27

예제2

133.200.0.0/16 네트워크를 다음과 같은 개수로 할당해보시오

22 25 230 500 1000 2400 3500 4000

4000 : 133.200.0.0/20 4096개 256 * 16

3500 : 133.200.16.0/20 4096개 256 * 16

2400 : 133.200.32.0/20 4096개 256 * 16

1000 : 133.200.48.0/22 1024개 256 * 4

500 : 133.200.52.0/23 512개 256 * 2

230 : 133.200.54.0/24 256개 256 * 1

25 : 133.200.55.0/27 32개 256 / 8

22 : 133.200.55.32/27 32개 256 / 8

사설 네트워크 IP대역

10.0.0.0 ~ 10.255.255.255 사설 네트워크에서 사용 (A클래스)

172.16.0.0 ~ 172.31.255.255 사설 네트워크에서 사용(B클래스)

192.168.0.0 ~ 192.168.255.255 사설 네트워크에서 사용 (C클래스)

▲7월14일 폴더 - 04. 프로토콜.pdf - 20페이지

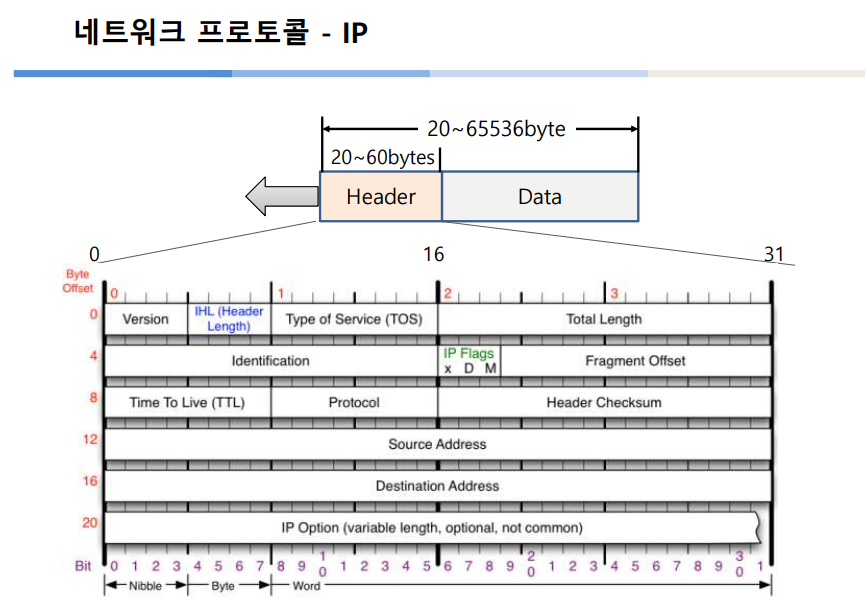

프로토콜 헤더 구조 분석

ip 프로토콜

ip 헤더는 일반적으로 20바이트 크기

version : 4bit ipv4, ipv6 등 ip 버전 확인용

IHL : 4bit

IP Header Length 헤더길이/4 저장

일반적으로 5라는 값이 옴 =

TOS : Type of service : 거의 사용되지 않음. QOS와 관련

Total Length : ip헤더 길이 + 데이터 길이

Identification : 단편화된 조각을 구분하기 위한 구분자

IP FLAGS : 단편화옵션

D : do not frag 0 1

M : More frag 0 1

Fragment Offset : 단편화된 조각 위치

TTL : 네트워크에서의 패킷의 수명, 3계층이상 장비를 지날때마다 1씩 감소

목적지를 못 찾고 무한루프하는 패킷을 자동으로 소멸시켜줌.

protocol : 데이터에 포함된 상위 프로토콜 종류

01: ICMP

06: TCP

17: UDP

Header checksum : 헤더에 에러가 있는지 체크

보내는 사람 주소 : 4바이트

받는 사람주소 : 4바이트

기타옵션 : ip 전달에 걸린 시간값, 라우터에게 특별한 명령을 내린다 등등의 각종 옵션

ㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡ

TCP 프로토콜

tcp , udp 비교

TCP : 안정적인 전송이 목표 , 연결수립 , 윈도우 사이즈 설정을 통해 흐름제어 , 긴 데이터 전송에 적합 , 대부분의 프로그램에서 사용

UDP : 단순하고 빠른 데이터 전송이 목표 , 연결수립 하지않음 , 흐름제어 불가 , 짧은 데이터 전송에 적합 , DNS DHCP SNMP TFTP

▲ 7월14일 폴더 - 04. 프로토콜.pdf - 35페이지

출발지 포트 : 2바이트

목적지 포트 : 2바이트

Sequence numbr : 4바이트

Acknowledgment nmber : 4바이트 > 신뢰성 있는 통신과 관련

TCP FLAGS

U : URG 긴급한 데이터가 있을 경우

A : ACK 데이터 수신 확인

P : PSH 보내는 데이터를 버퍼에 저장하지 않고 전달

R : RST 비정상인 연결 재수립 요청

S : SYN 연결 수립할 때 사용 ( 아래 사진 첫 연결 . )

F : FIN 연결 종료할 때 사용

Windows size : 수신 가능한 버퍼의 크기

Checksum : 오류 체크 ( 헤더 + 데이터 )

Urgent Pointer : 긴급 데이터의 위치를 표시 ( 거의 쓰이는 일은 없음 )

TCP Options : TCP 헤더에 없는 정보를 송신할 때 사용

1. 보내는 쪽은 임의의 숫자를 지정하여 자신의 seq를 생성

2. 데이터 송신 후 자신의 seq값에 보낸 데이터의 양 만큼의 숫자를 증가 시킴

3. 받는 쪽에서는 전송 받은 seq와 데이터 양을 확인하고 ack값을 계산해서 응답으로 보냄

4. ack는 전송 받은 데이터의 양을 표시

HTTP.cap ( WireShark )

3way handshake

1. 클라이언트가 서버에게 연결 시도 : syn flag

2. 서버가 클라이언트에게 연결 허용 알림 : syn + ack flag

3. 클라이언트가 수신 확인 전송 : ack flag

4way handshake

1. 연결을 끊고자 하는 쪽에서 연결 종료 시도 : FIN + ACK Flag

2. 상대방에서 연결 종료 신호 수신 확인 : ACK Flag

3. 상대방도 연결 종료 시도 : Fin + Ack Flag

4. 연결을 끊는 쪽에서도 연결 종료 수신 확인 : ACK Flag

ㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡ

ARP 프로토콜

ARP가 어떻게 IP에 해당하는 MAC 주소를 알아오는가?

1. 대상을 찾기 위해 IP주소에 해당하는 MAC ADDRESS를 ARP로 요청 - 브로드캐스트

2. 해당 IP를 가지고 있는 호스트는 ARP요청을 전송한 호스트에게 ARP응답을 전송합니다. - 유니캐스트

Hardware Type : 2계층 프로토콜 타입, 1 ( Ethernet )

Protocol Type : 3계층 프로토콜 타입, 0x0800 ( IPv4 )

Hardware Address length : MAC address의 길이, 일반적으로 6 ( 바이트 )

Protocol address length : IP address의 길이, 4

Operation Code ( Opcode ) :

1 = ARP요청 ( 브로드캐스트 )

2 = ARP응답 ( 유니캐스트 )

3 = RARP요청

4 = RARP응답

5~~ = 다른종류 ARP 요청/응답

ARP.pcap 분석 예제

arp 요청을 하는 호스트의 ip/mac은? 192.168.0.114 / 00:16:ce:6e:8b:24 ( 1번 sender )

arp 요청 패킷의 전송 방식 및 목적지는? 브로드캐스트 , 모든 통신장비 ㅇㅇ

arp 프로토콜의 프로토콜 주소 ( IP주소 ) / 하드웨어 주소 ( MAC 주소 )의 타입/길이는 ? IPv4 ( 4 ) , Ethernet ( 6 ) ,

arp 응답을 하는 호스트의 ip는? MAC주소는? 192.168.0.1 / 00:13:46:0b:22:ba ( 2번 sender )

arp 응답 패킷의 전송 방식 및 목적지는? 유니캐스트 , ( 2번 target )

arp 요청/응답에 따른 operation code는? 요청 1 / 응답 2

Type : 대분류 Code : 소분류

ICMP의 기능 : 오류 보고 ( Error Report ) , 질의 메시지 ( Query )

ICMP의 메시지 유형

0 : echo 응답 ( echo reply ) > ping의 응답 : ip 호스트 진단 ( 라이브 여부 확인 )

8 : echo 요청 ( echo request ) > ping의 요청 : ip 호스트 진단 ( 라이브 여부 확인 )

3 : 수신처 도달 불가능 ( Destination Unreachable ) : 목적지 도달 불가능 알림

ICMP.pcap 분석하기 예제 192.168.0.114 > 192.168.0.1

icmp 요청을 한 호스트와 대상의 ip는? 통신 2종류임 192.168.0.114 > 72.14.207.99

icmp 패킷의 ttl값을 통해 os 추측해보자 128 = 윈도우 / 255 = 리눅스 , cisco 장비 ( 라우터 )

icmp 요청/응답의 icmp type 및 code를 보자. 요청 Type : 8 / 응답 Type : 0

ICMP2.pcap 분석하기 예제

icmp 요청한 호스트와 대상 ip? 10.2.10.2 > 10.4.88.88

icmp 요청/응답의 type 및 code? 요청 8 / 수신지 도착불가 3 , code 1 : 호스트를 찾지 못함

분석 결과 알 수 있는 것은? Destination Unreachable

ㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡ

네트워크 통신의 전반적인 구조 이해가 되었을까요 ??? >> 음 .. 아니요

'더존 노션 필기 옮기기 > 네트워크' 카테고리의 다른 글

| (네트워크) Linux 2일차 vi편집기, 특수문자, 환경변수 (0) | 2022.08.30 |

|---|---|

| (네트워크) Linux 1일차 CentOS 기초명령어 (0) | 2022.08.30 |

| 네트워크 5일차 DNS FTP 대칭키, 공개키 HTTP (0) | 2022.08.30 |

| 네트워크 3일차 IP주소 체계 (0) | 2022.08.30 |

| 네트워크 2일차 잘알려진 포트번호 등 (0) | 2022.08.30 |